După ce vă protejați computerul împotriva încercărilor de hacking pe o rețea sau printr-o unitate USB plug-in, este posibil să aveți nevoie în curând de o cameră sigilată acustic pentru a vă păstra datele în siguranță de hackeri..

Potrivit unui studiu realizat de cercetătorii Universității Princeton și Purdue, întreruperea funcționării normale a unui hard disk este o sarcină relativ ușoară folosind unde sonore. Studiul lor a fost motivat de faptul că, datorită rolului lor vital în diferite sisteme, hard disk-urile sunt „O țintă interesantă pentru o mulțime de atacatori”.

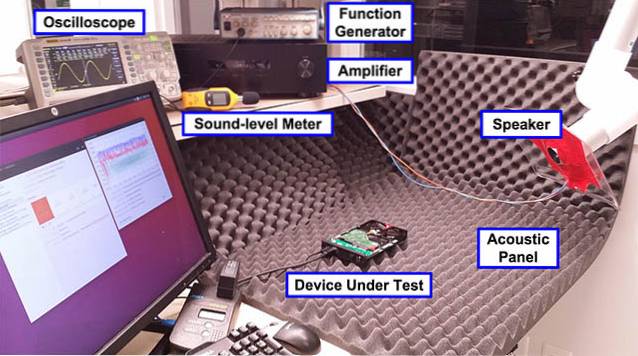

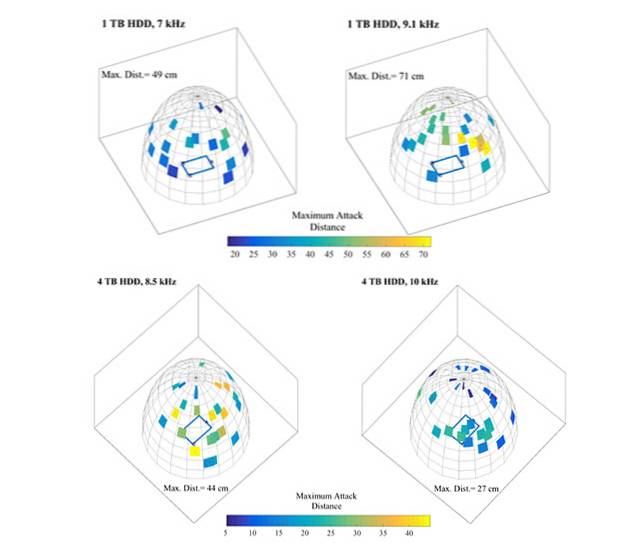

Folosirea unui difuzor care emite unde sonore la anumite frecvențe rezonante, cercetătorii au reușit să efectueze cu succes un atac Denial of Service (DoS) pe un hard disk conectat la un DVR și altul conectat la un computer desktop.

DVR-ul a oprit înregistrarea odată ce atacul a fost efectuat, iar PC-ul desktop a intrat în esență într-o stare BSOD - infamul Blue Screen of Death - în Windows.

Motivul pentru care funcționează se datorează modului fundamental în care hard disk-urile folosesc piese mecanice, de exemplu capul și discurile rotative. Pentru a împiedica capul să zgârie platourile de date, hard diskurile încetează să funcționeze dacă există o mulțime de vibrații - un tip de siguranță „sigur” care a fost acum exploatat ca vector de atac. Undele sonore, atunci când sunt vizate pe hard disk la o anumită frecvență, practic încep să rezoneze în interiorul hard disk-ului, provocând creșterea constantă a vibrațiilor și forțând în cele din urmă hard diskul să nu mai funcționeze.

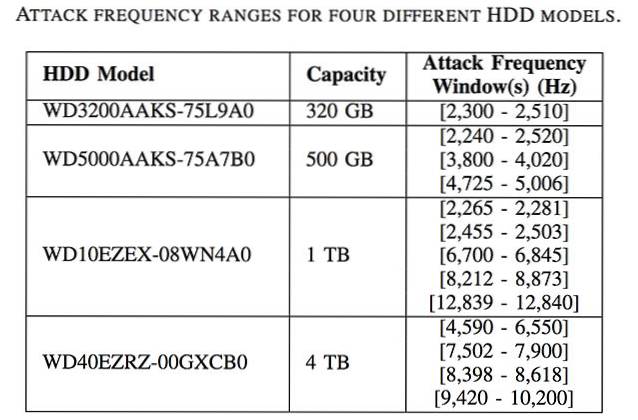

Fiecare hard disk are o anumită frecvență rezonantă, dar, potrivit cercetătorilor, aceștia nu au întâmpinat dificultăți în stabilirea frecvențelor adecvate pentru un număr de hard disk-uri diferite.. Ei au susținut că nici hackerii nu vor avea dificultăți în a face același lucru.

Deoarece atacul efectuat în timpul studiului a cerut ca difuzorul să fie setat într-un unghi foarte special, nu este încă ceva care va fi folosit pentru a exploata hard-discurile la scară de masă. Dar această dovadă a conceptului arată că hackerii ar putea găsi o modalitate inteligentă de a utiliza de fapt acest vector de atac în viața reală.

Gadgetshowto

Gadgetshowto